Kaspersky siber suçluların, kişisel verileri çalmak için popüler e-kitaplarını yem olarak kullanıldığını açıkladı. Yeni tehlikelerin, PDF e-kitap süsü verilen ve aslında PDF simgesi taşıyan yürütülebilir programlar olduğu belirtiliyor.

Kaspersky Küresel Araştırma ve Analiz Ekibi, Türkiye, Mısır, Bangladeş ve Almanya genelinde e-kitap okurlarını hedef alan kötü amaçlı bir yazılım hizmet modeli kampanyasını ortaya çıkardı.

Siber suçlular, en çok okunan Türkçe ve Arapça kitapların görünümüne büründürdükleri gelişmiş kötü amaçlı yazılımları kullanarak yüzlerce kullanıcıyı, parolalarını, kripto para cüzdanlarını ve diğer hassas bilgilerini çalan dosyaları indirmeye yönlendiriyor.

KÖTÜ AMAÇLI YAZILIM HİZMETİ MODELİ KAMPANYASI BULUNDU

Kaspersky, LazyGo adı verilen ve bilgi hırsızlığı yapan çeşitli kötü amaçlı yazılımları dağıtan yeni bir Go tabanlı yükleyiciyi kullanan kötü amaçlı yazılım hizmeti modeli (malware-as-a-service (MaaS)) kampanyası tespit etti.

TÜRKÇE VE ARAPÇA E-KİTAPLAR HEDEF ALIYOR

Kampanya, Türkçeye çevrilmiş John Buchan’ın "39 Basamak" gibi popüler eserlerden, şiir, folklor ve dini pratiklere yönelik Arapça metinlere kadar geniş bir yelpazede arama yapan kullanıcıları hedef alıyor.

Sahte e-kitaplar, Tamer Koçel’in “İşletme Yöneticiliği” gibi Türkçe işletme yönetimi kitaplarından çağdaş kurgu eserlerine ve “Umman Sultanlığı’nda Edebi ve Dilbilimsel Hareket” gibi Arapça edebiyat eleştirisi çalışmalarına kadar çeşitlilik gösteriyor.

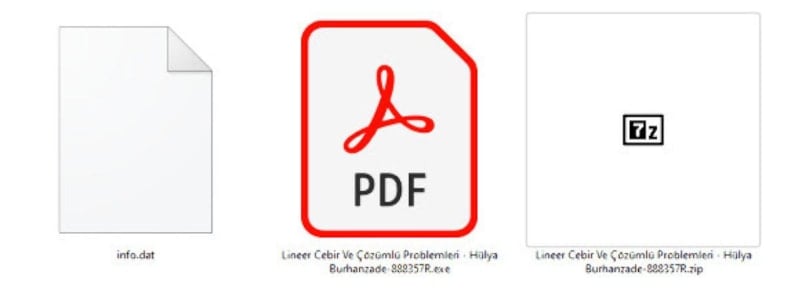

PDF E-KİTAP GİBİ GÖRÜNEN PDF SİMGESİ TAŞIYAN YÜRÜTÜLEBİLİR PROGRAMLAR

Kötü amaçlı dosyalar PDF e-kitap gibi görünse de aslında PDF simgesi taşıyan yürütülebilir programlar. Kullanıcılar bu sahte kitapları indirip açtığında, LazyGo yükleyicisi StealC, Vidar ve ArechClient2 gibi bilgi hırsızlarını sistemlere yerleştiriyor. Kaspersky araştırmacıları, API unhooking, AMSI atlatma, ETW devre dışı bırakma ve sanal makine tespitinden kaçınma gibi farklı gizlenme teknikleri kullanan üç farklı LazyGo varyantı tespit etti.

ÇALINAN BİLGİLER

Saldırganların çaldığı bilgiler şunları içeriyor:

-Tarayıcı verileri: Chrome, Edge, Firefox ve diğer tarayıcılardan kayıtlı parolalar, çerezler, otomatik doldurma verileri ve tarama geçmişi.

-Finansal varlıklar: Kripto para cüzdanı uzantıları, yapılandırma dosyaları ve depolama verileri.

-Geliştirici kimlik bilgileri: AWS kimlik bilgileri, Azure CLI belirteçleri ve Microsoft Identity Platform belirteçleri.

-İletişim platformları: Discord belirteçleri, Telegram Desktop verileri ve Steam oturum bilgileri.

-Sistem bilgileri: Donanım özellikleri, yüklü yazılımlar ve çalışan süreçler.